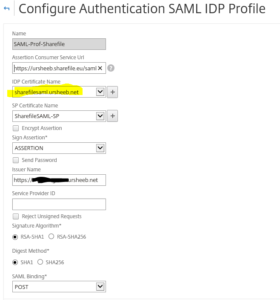

Nachdem die SAML Authentifizierung funktionierte, wollte ich die StorageZones konfigurieren.

Der erste Versuch mit der Restricted SZ scheiterte, bzw. mein Kollege riet aus div. Gründen davon ab, so dass ich diese nochmals ohne Restriktion einrichtete.

Diesmal lief es auch besser, nur wollte es noch immer nicht mit dem Upload der Daten funktionieren.

Wieder einmal über den Blog von Jason Samuel fand ich den richtigen Input: Link

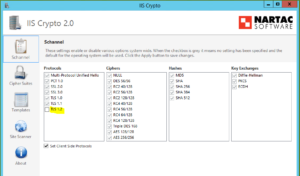

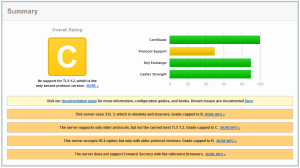

Mit dem erwähnten Tool IIS Crypto konnte ich die Einstellungen vornehmen (TLS 1.2 deaktivieren) und entsprechend erfolgreich testen:

Quelle: Jason Samuel

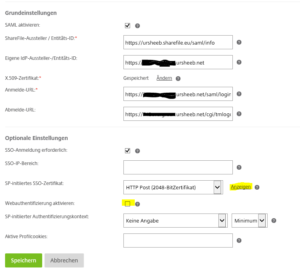

Skript: NS-Sharefile